Oktaによるシングルサインオン

IDrive® e2のユーザーはシングルサインオンを利用してアカウントにアクセスできます。管理者はSAML 2.0のアイデンティティプロバイダー(IdP)を選択し、IDrive® e2へのログイン時に追加のパスワードを覚える必要がありません。

Oktaでシングルサインオンを設定するには、管理者は以下の手順を実行します。

Oktaコンソールでアプリを作成

Oktaコンソールでアプリを作成し、シングルサインオンのアイデンティティプロバイダーとして利用します。

アプリを作成するには、

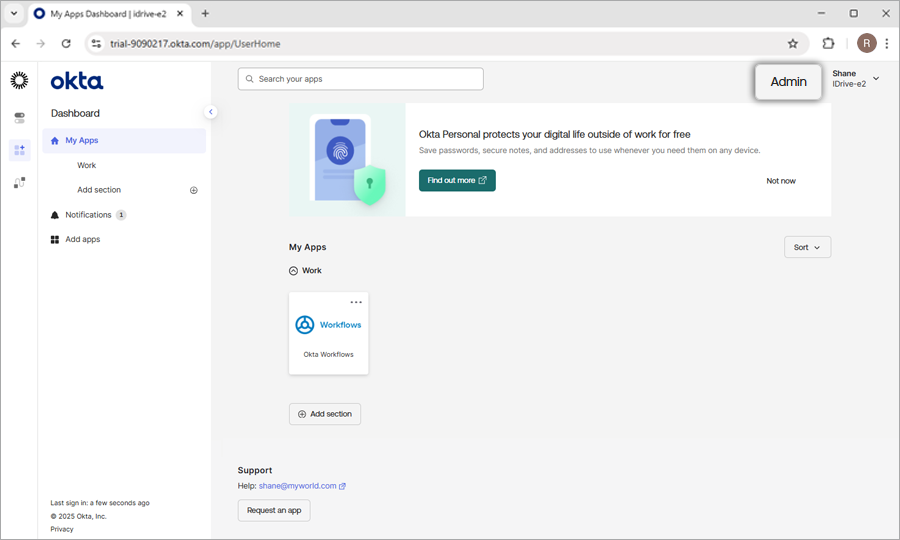

- Oktaアカウントの認証情報でOktaコンソールにログインします。

- 'Admin'をクリックして管理コンソールに移動します。

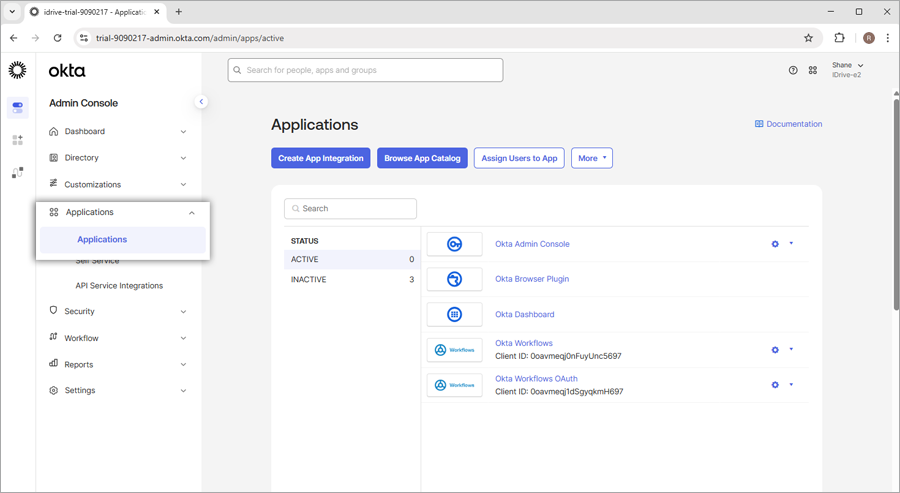

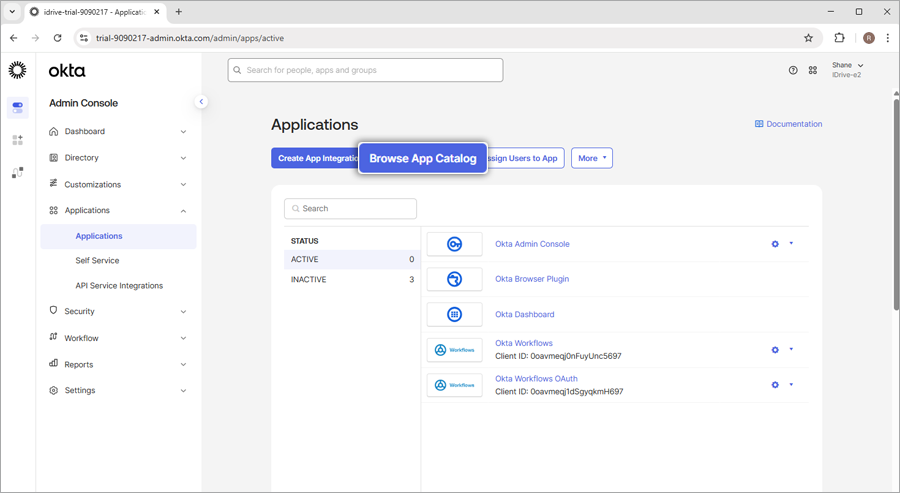

- 'ダッシュボード' > 'アプリケーション' > 'アプリケーション'に移動します。

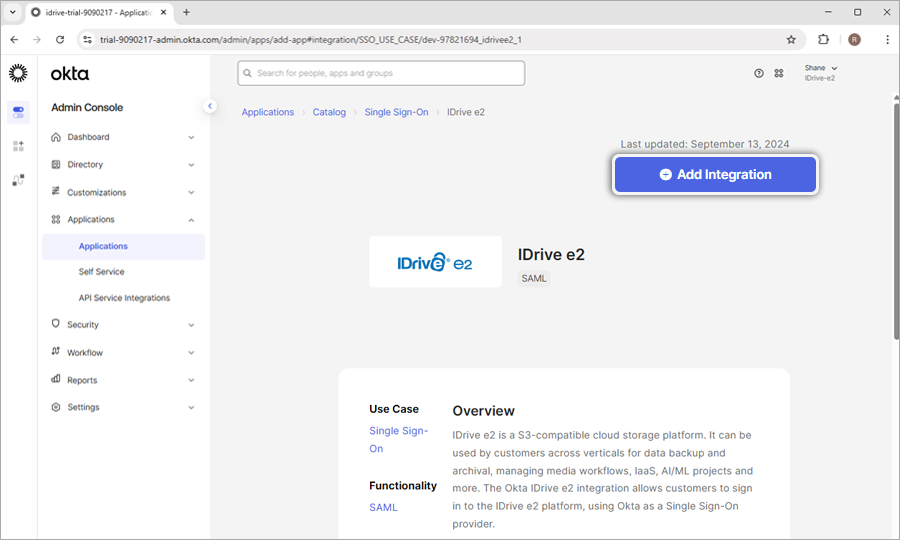

- 'アプリカタログを閲覧'をクリックします。

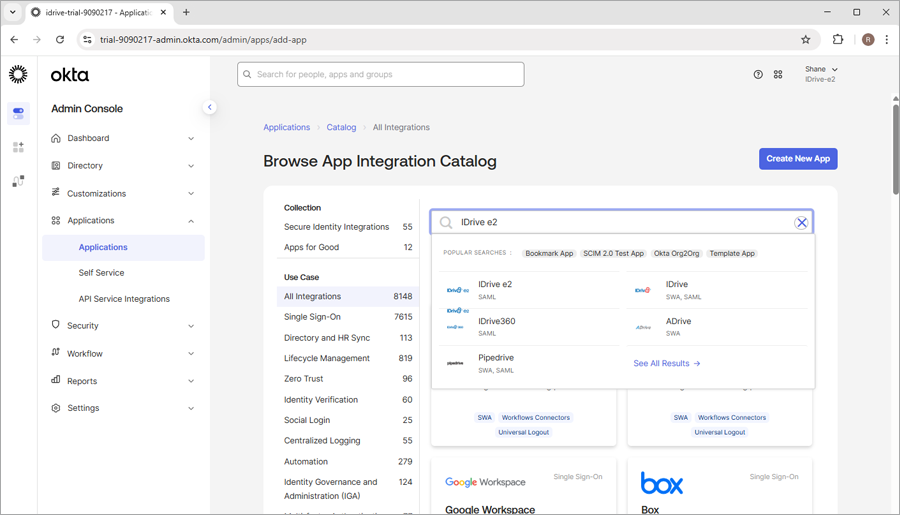

- 検索バーにIDrive® e2と入力します。

- '統合を追加'をクリックします。

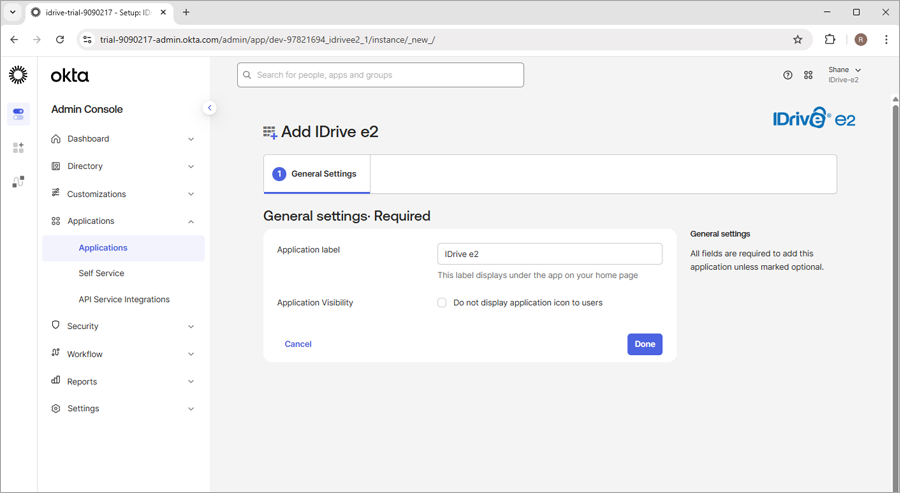

- '一般設定'に進み、「次へ」をクリックします。

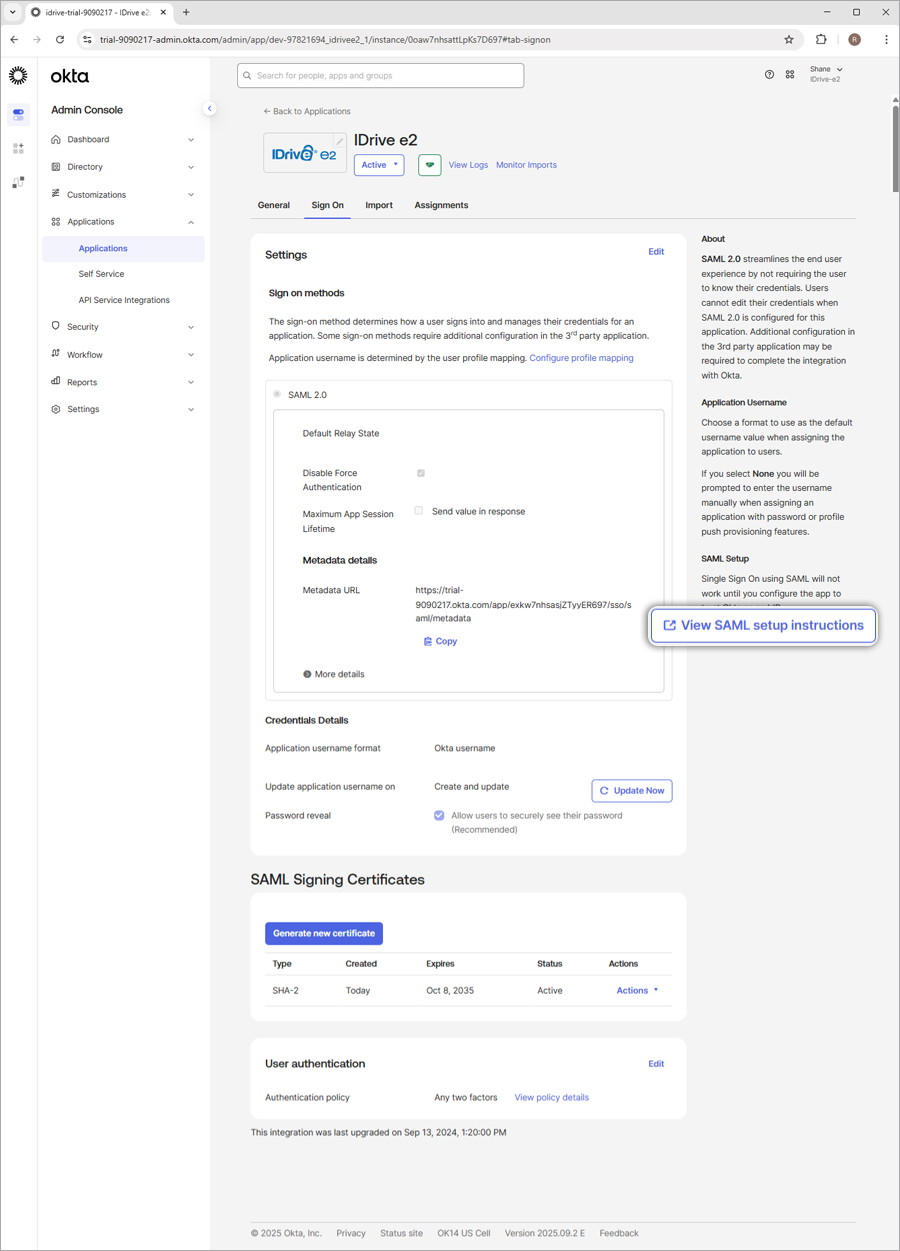

- 'サインオン'オプションでSAML 2.0を選択し、「セットアップ手順を表示」をクリックします。SAML 2.0シングルサインオンログインURL、Issuer URL、X.509証明書が表示されるので、これらをIDrive® e2のシングルサインオン設定にコピー&ペーストします。

ユーザーの割り当て

ユーザーアカウントでシングルサインオンを有効にするには、管理者がOktaコンソールで新しいアプリにユーザーを割り当てる必要があります。

ユーザーを割り当てるには、

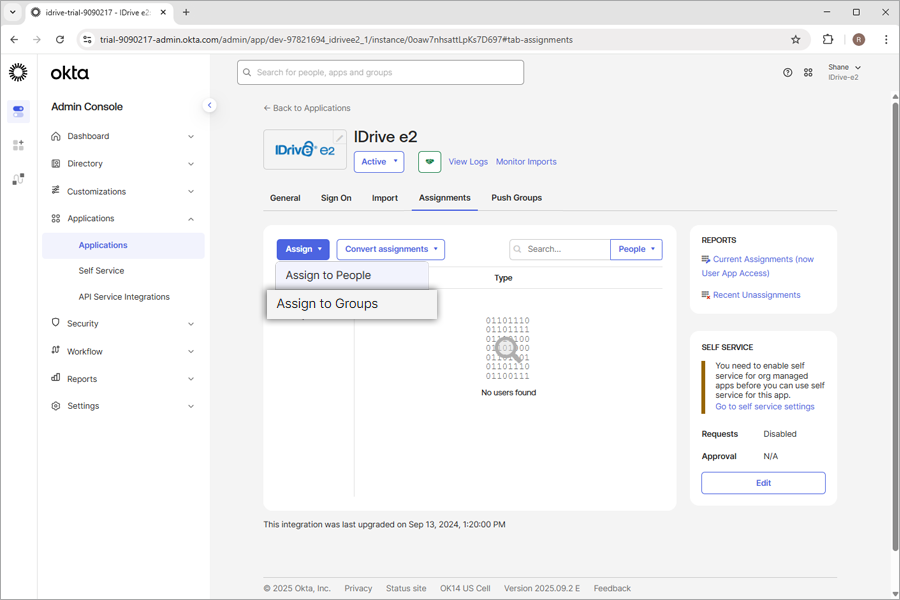

- Oktaコンソールで新しいアプリを起動します。

- '割り当て'をクリックします。

IDrive® e2アカウントでシングルサインオンを設定

管理者は受け取ったSAML 2.0のURLと証明書をIDrive® e2ウェブインターフェースのシングルサインオンアプリケーションに入力する必要があります。

シングルサインオンを設定するには、

- ウェブブラウザでIDrive® e2にサインインします。

- 'ダッシュボード' > '設定' > 'シングルサインオン'に移動します。

- シングルサインオンプロファイルの名前を入力します。

- Issuer URLとSSOエンドポイントを入力します。

- IDPから受け取ったX.509証明書をアップロードします。

注: X.509証明書は.pem、.txt、.cer、.cert形式のみ対応しています。 - 'シングルサインオンを設定'をクリックします。

シングルサインオンが有効になると確認メールが届きます。

シングルサインオンプロビジョニング設定 - Okta (SCIM)

IDrive® e2の管理者は、アイデンティティプロバイダーからユーザーやグループのプロビジョニングを設定できます。IDrive® e2はこの目的でSCIM(System for Cross-domain Identity Management)プロビジョニング方式をサポートしています。

Oktaでシングルサインオンプロビジョニングを設定するには、管理者は以下の手順を実行します。

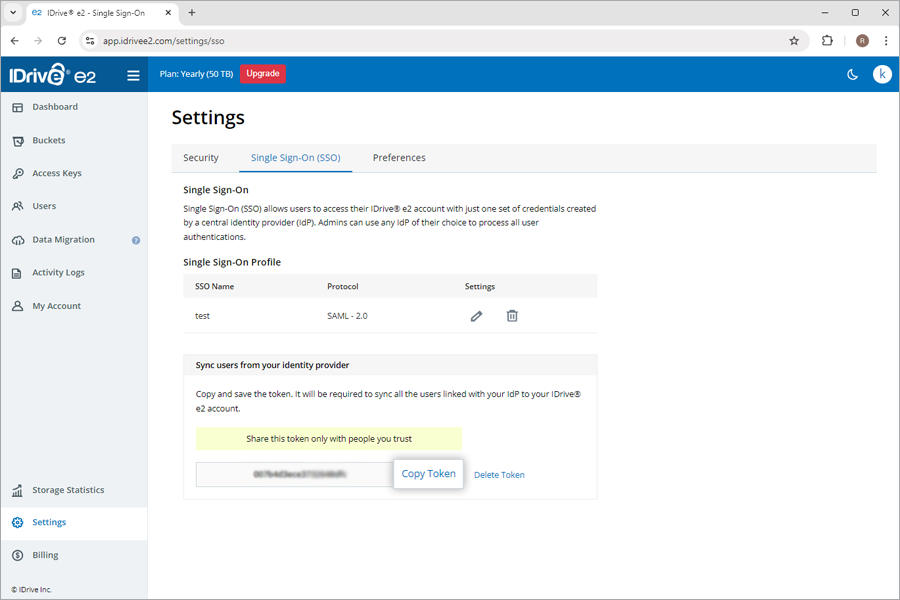

IDrive® e2アカウントでSCIMプロビジョニングトークンを生成

管理者はSCIM(System for Cross-domain Identity Management)プロビジョニングトークンを生成し、IdPに紐づくすべてのユーザーをIDrive® e2アカウントに同期できます。

トークンを生成するには、

- ウェブブラウザでIDrive® e2にサインインします。

- 'ダッシュボード' > '設定' > 'シングルサインオン'に移動します。

- シングルサインオンセクションで「アイデンティティプロバイダーからユーザーを同期」の「トークンを生成」ボタンをクリックしてトークンを生成します。

- 「トークンをコピー」ボタンをクリックしてトークンをコピーし、今後のために保存します。

このトークンはIdPに紐づくすべてのユーザーをIDrive® e2アカウントに同期する際に必要です。

- IdPで以下のSCIMユーザープロビジョニングURLを設定します。

https://api.idrivee2.com/api/sso/user_provisioning

SCIMプロビジョニングの設定

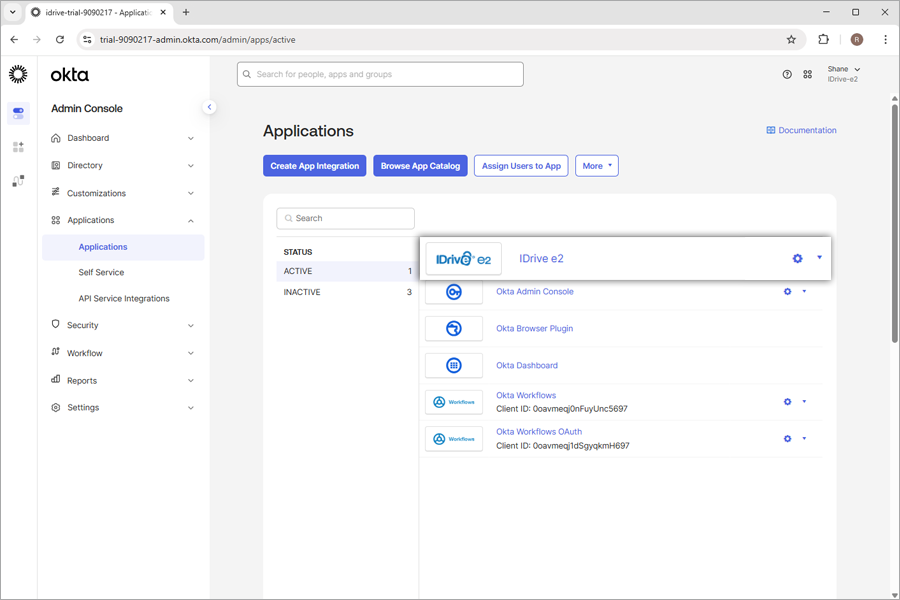

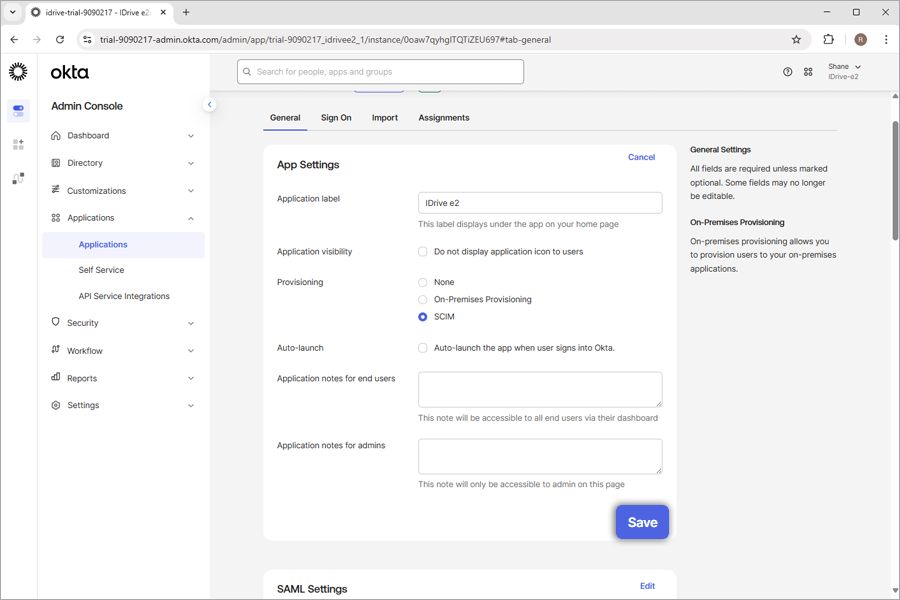

アプリ作成後、管理者はSCIMプロビジョニングの設定を行えます。

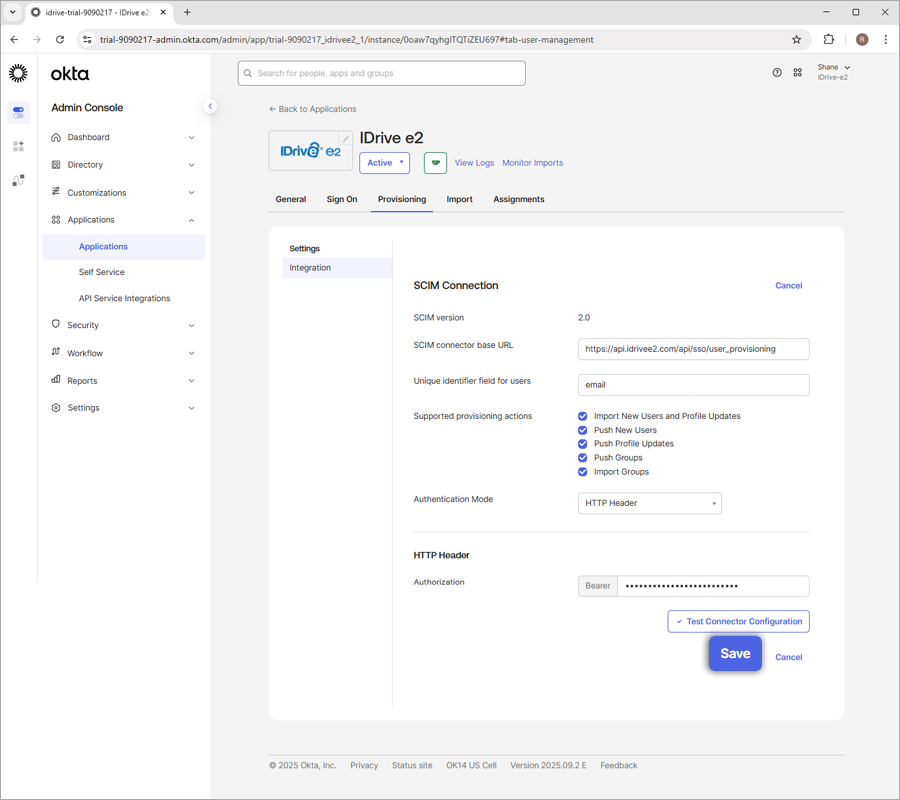

SCIMプロビジョニングを設定するには、

- Oktaアカウントの認証情報でOktaコンソールにログインします。

- 'アプリケーション'で新しく作成したアプリをクリックします。

- '一般'に移動し、「アプリ設定」の「編集」をクリックして「SCIM」を選択し、「保存」をクリックします。

- 'プロビジョニング'に進み、「SCIM接続」の「編集」をクリックし、以下のように設定します。

- SCIMコネクターベースURL:

https://api.idrivee2.com/api/sso/user_provisioning - ユーザーの一意識別子フィールド: email

- サポートされるプロビジョニングアクション: 以下のオプションを有効化

- 新規ユーザーのプッシュ

- プロフィール更新のプッシュ

- グループのプッシュ

- 認証モード: HTTPヘッダー

- 認証: IDrive® e2アカウントで生成したSCIMプロビジョニングトークンを入力

- SCIMコネクターベースURL:

- '保存'をクリックします。

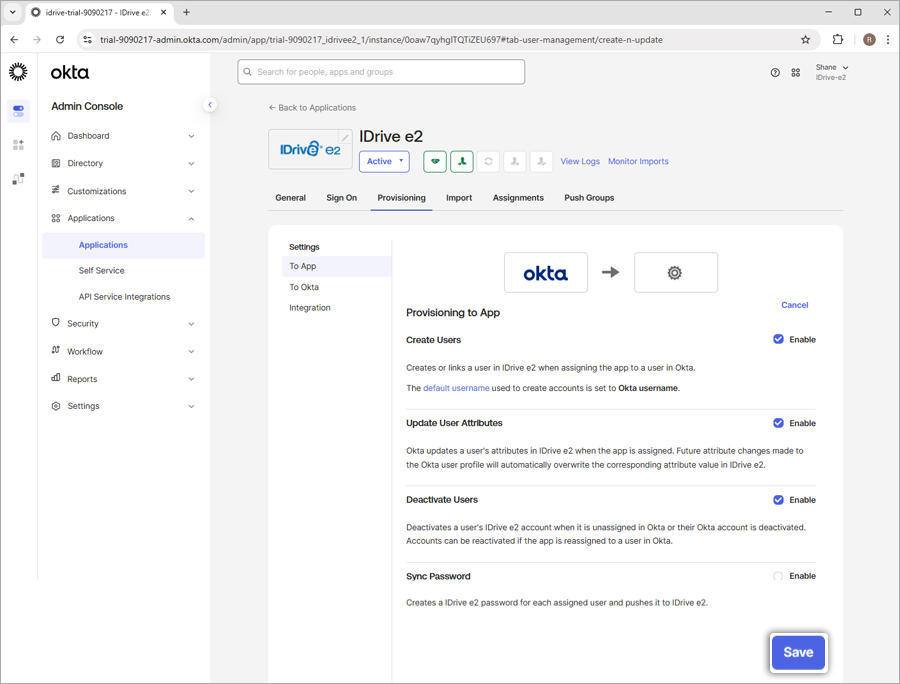

- 'To App'タブで「Provisioning to App」の「編集」をクリックします。

- 以下のオプションを有効にするため「有効化」をクリックします。

- ユーザーの作成

- ユーザー属性の更新

- ユーザーの無効化

- '保存'をクリックします。

ユーザーの割り当て

プロビジョニングを開始するには、管理者がアプリケーションにユーザー/グループを割り当て、グループをプッシュする必要があります。

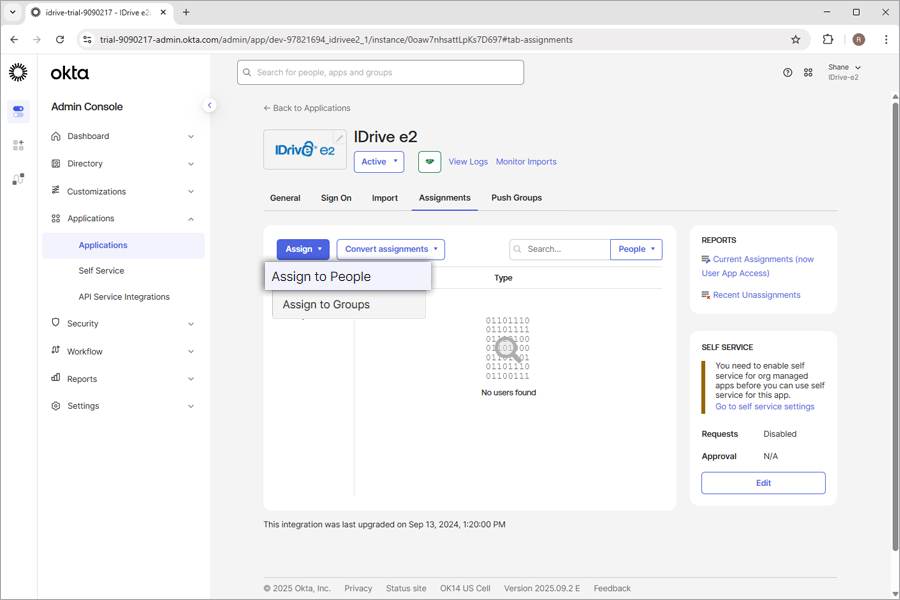

ユーザーを割り当てるには、

- Oktaコンソールで新しいアプリを起動します。

- '割り当て'で「割り当て」をクリックし、「ユーザーに割り当て」または「グループに割り当て」を選択して、ユーザーまたはグループ内のユーザーをプロビジョニングします。

これでユーザーおよびグループ内のユーザーがプロビジョニングされます。

注: 新しいユーザーを追加する場合は、「ディレクトリ」>「ユーザー」で「ユーザーを追加」をクリックしてください。