Inicio de sesión único con Okta

Los usuarios de IDrive® e2 pueden acceder a sus cuentas usando inicio de sesión único. Los administradores pueden elegir un proveedor de identidad (IdP) SAML 2.0 para permitir el acceso a IDrive® e2 sin la necesidad de recordar una contraseña adicional.

Para configurar inicio de sesión único con Okta, el administrador debe:

- Crear una aplicación en la consola de Okta

- Asignar usuarios

- Configurar la cuenta de IDrive® e2 para inicio de sesión único

Crear una aplicación en la consola de Okta

Crea una aplicación en la consola de Okta y úsala como proveedor de identidad para inicio de sesión único.

Para crear la aplicación,

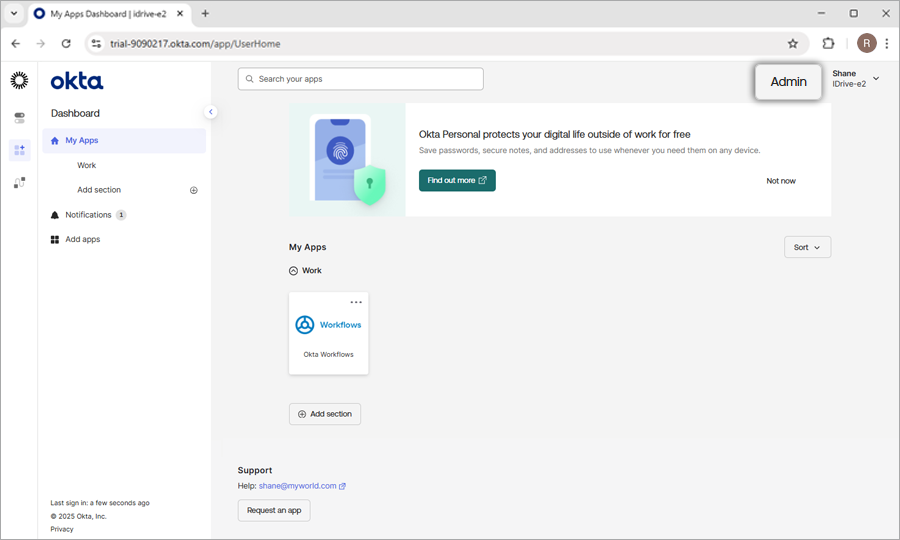

- Inicia sesión en la consola de Okta usando tus credenciales de Okta.

- Haz clic en 'Admin' para ir a la consola de administración.

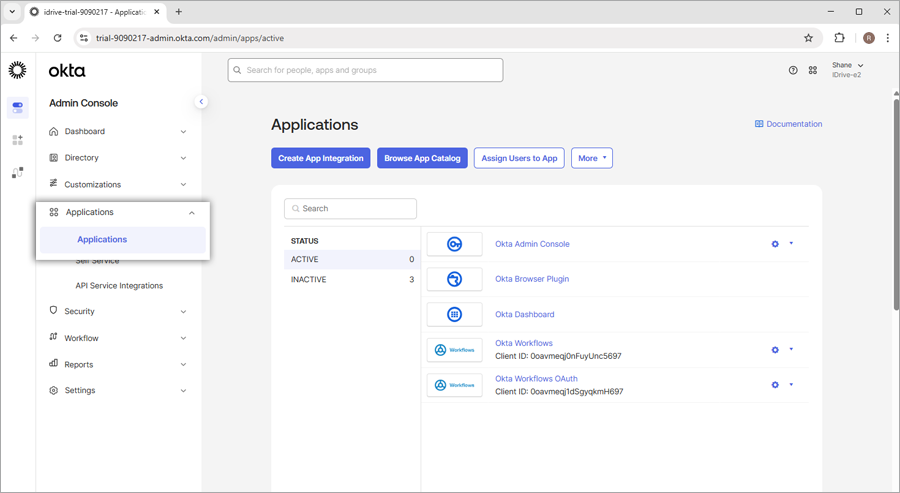

- Navega a 'Dashboard' > 'Aplicaciones' > 'Aplicaciones'.

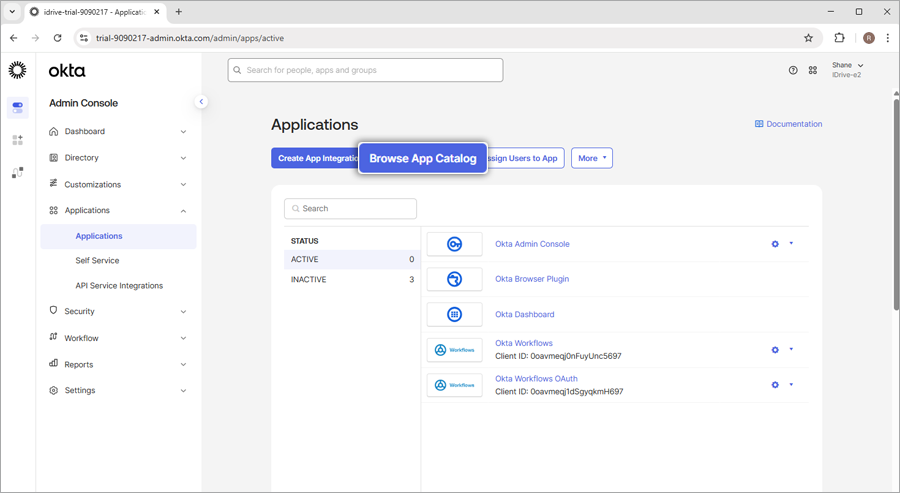

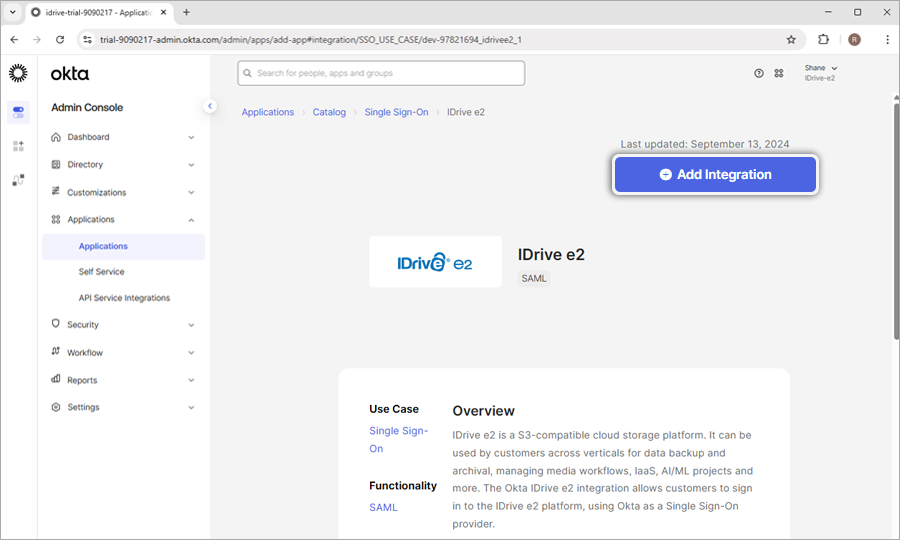

- Haz clic en 'Explorar el catálogo de aplicaciones'.

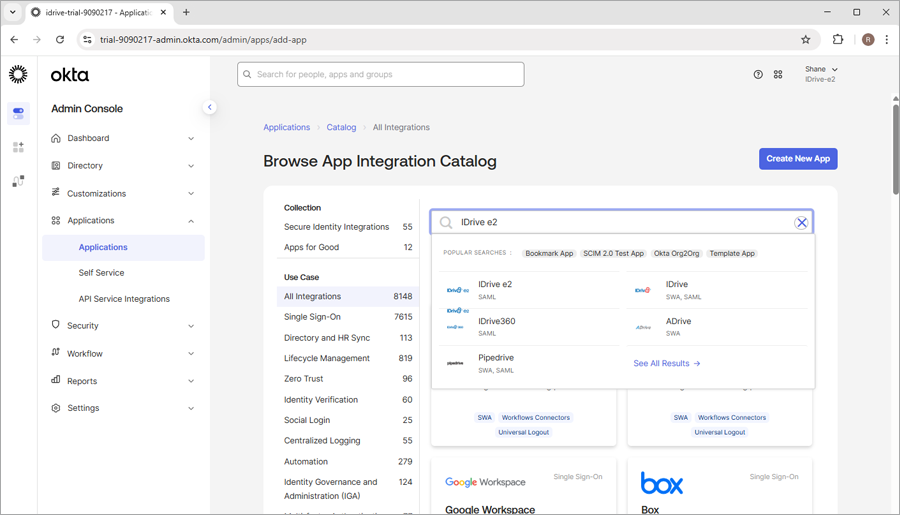

- Escribe IDrive® e2 en la barra de búsqueda.

- Haz clic en 'Add integration'.

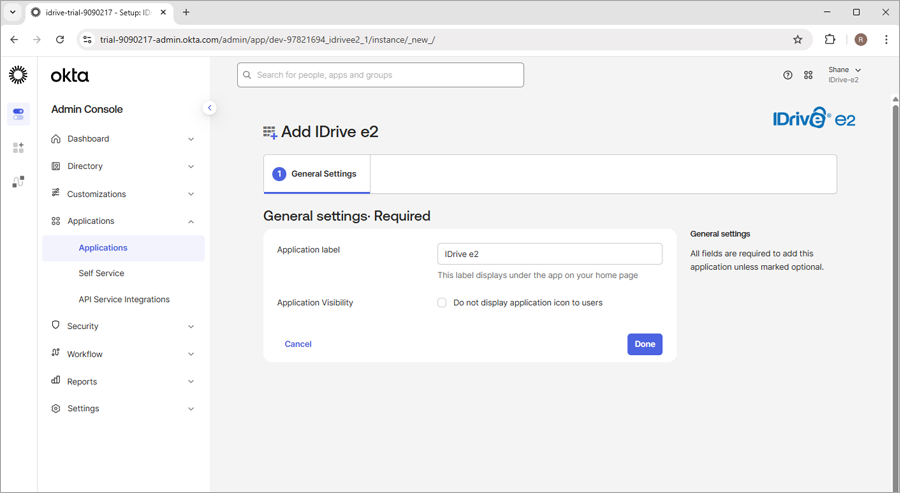

- Ve a 'General Settings' y haz clic en 'Next'.

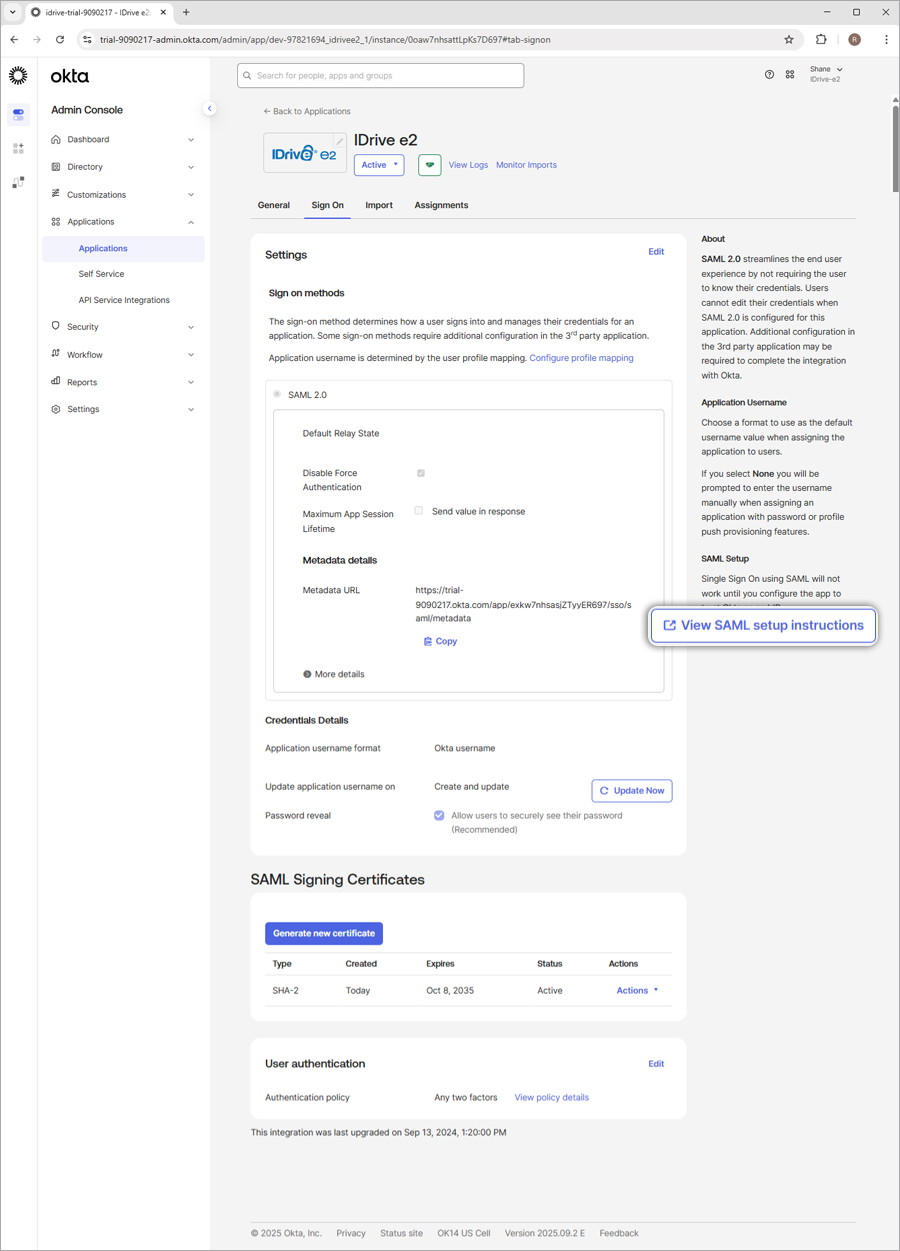

- Ve a las opciones de 'Sign-On', selecciona SAML 2.0 y haz clic en 'View Setup Instructions'. Serás dirigido a una página web donde encontrarás la URL de inicio de sesión SAML 2.0, la URL del emisor y el certificado X.509. Copia estos datos y pégalos en la configuración de inicio de sesión único de IDrive® e2.

Asignar usuarios

Para habilitar el inicio de sesión único para las cuentas de usuario, el administrador debe asignar usuarios a la nueva aplicación en la consola de Okta.

Para asignar usuarios,

- Abre la nueva aplicación en la consola de Okta.

- Haz clic en 'Assign'.

Configurar la cuenta de IDrive® e2 para inicio de sesión único

El administrador debe proporcionar las URLs y el certificado SAML 2.0 recibidos en la aplicación de inicio de sesión único desde la interfaz web de IDrive® e2.

Para configurar el inicio de sesión único,

- Inicia sesión en IDrive® e2 desde el navegador web.

- Navega a 'Dashboard' > 'Settings' > 'Single Sign-On (SSO)'.

- Introduce un nombre para tu perfil de inicio de sesión único.

- Introduce la URL del emisor y el punto final de inicio de sesión único.

- Sube el certificado X.509 recibido de tu IdP.

Nota: El certificado X.509 debe estar en formato .pem, .txt, .cer o .cert. - Haz clic en 'Configurar inicio de sesión único'

Recibirás un correo de confirmación una vez que el inicio de sesión único esté habilitado para tu cuenta.

Configuración de aprovisionamiento de inicio de sesión único - Okta (SCIM)

Los administradores de IDrive® e2 ahora pueden configurar el aprovisionamiento para sus usuarios y grupos desde el proveedor de identidad. IDrive® e2 admite el método de aprovisionamiento SCIM (System for Cross-domain Identity Management) para este propósito.

Para configurar el aprovisionamiento de inicio de sesión único con Okta, el administrador debe:

- Generar token de aprovisionamiento SCIM con la cuenta de IDrive® e2

- Configurar aprovisionamiento SCIM

- Asignar usuarios / grupos

Generar token de aprovisionamiento SCIM con la cuenta de IDrive® e2

El administrador debe generar y usar el token de aprovisionamiento SCIM (System for Cross-domain Identity Management) para sincronizar todos los usuarios vinculados con su IdP a la cuenta de IDrive® e2.

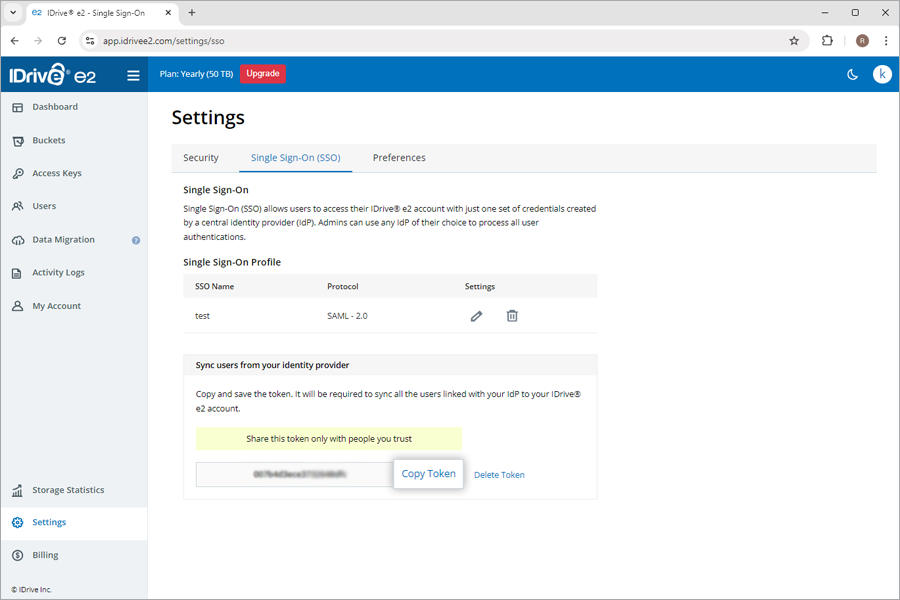

Para generar un token,

- Inicia sesión en IDrive® e2 desde el navegador web.

- Navega a 'Dashboard' > 'Settings' > 'Single Sign-On (SSO)'.

- En la sección de inicio de sesión único, haz clic en el botón 'Generate Token' bajo 'Sync users from your identity provider' para generar un token.

- Haz clic en el botón 'Copy Token' para copiar y guardar el token para referencia futura.

El token será necesario para sincronizar todos los usuarios vinculados con tu IdP a tu cuenta de IDrive® e2.

- Configura la siguiente URL de aprovisionamiento de usuario SCIM en tu IdP:

https://api.idrivee2.com/api/sso/user_provisioning

Configurar aprovisionamiento SCIM

Una vez creada la aplicación, el administrador puede configurar su cuenta para el aprovisionamiento SCIM.

Para configurar el aprovisionamiento SCIM,

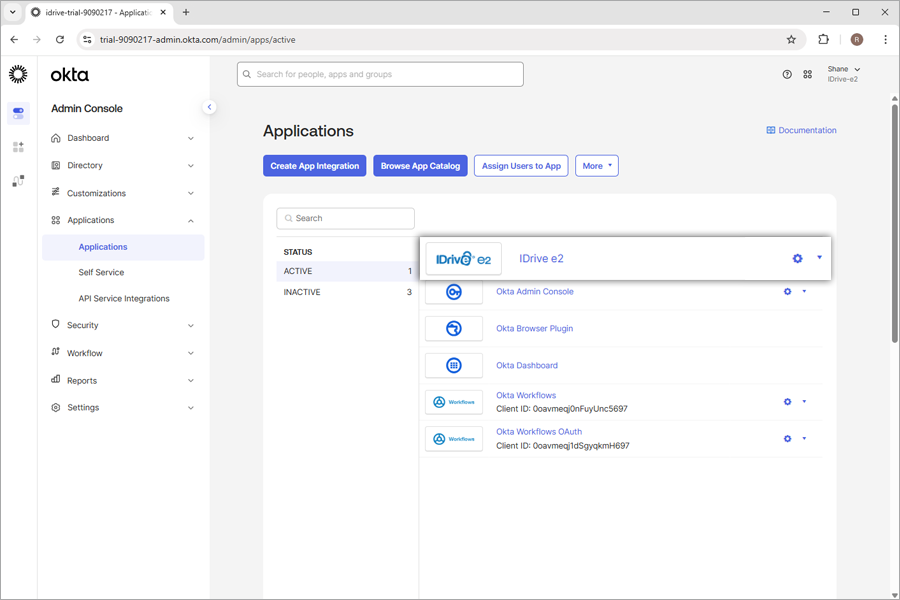

- Inicia sesión en la consola de Okta usando tus credenciales de Okta.

- En 'Applications', haz clic en la aplicación recién creada.

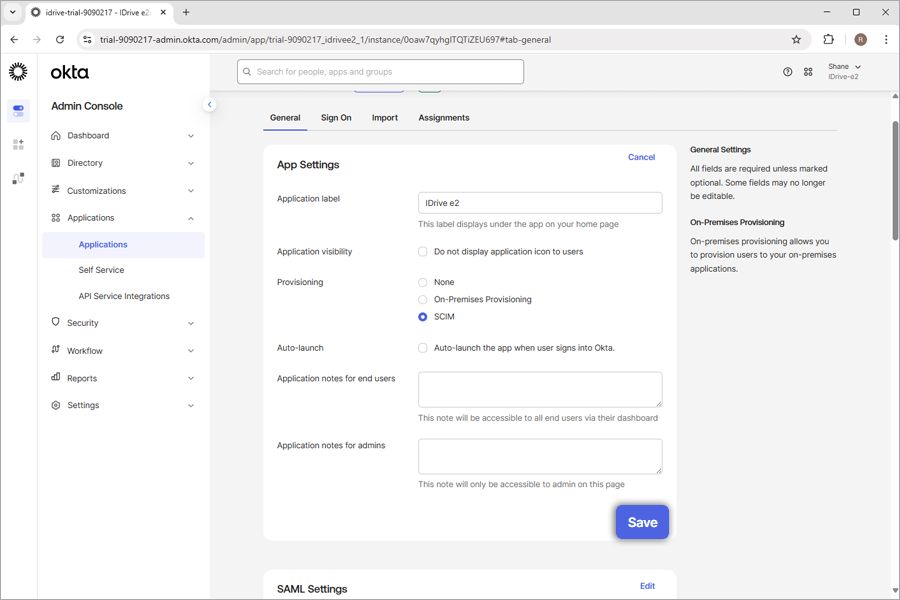

- Navega a 'General', haz clic en 'Edit' correspondiente a 'App Settings' y selecciona 'SCIM'. Haz clic en 'Save'.

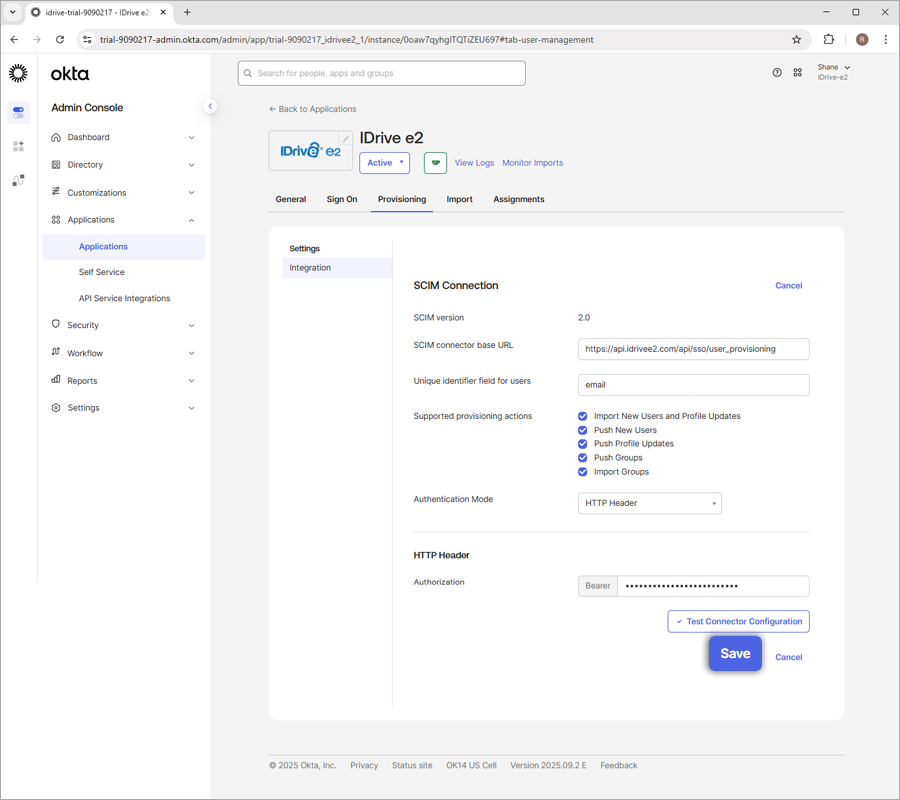

- Ve a 'Provisioning', haz clic en 'Edit' junto a 'SCIM Connection' y modifica los cambios requeridos como se indica a continuación:

- SCIM connector base URL:

https://api.idrivee2.com/api/sso/user_provisioning - Campo identificador único para usuarios: email

- Acciones de aprovisionamiento soportadas: Haz clic y habilita las siguientes opciones:

- Agregar nuevos usuarios

- Actualizar perfiles de usuario

- Agregar grupos

- Modo de autenticación: HTTP Header

- Autorización: Introduce el token de aprovisionamiento SCIM generado en tu cuenta de IDrive® e2

- SCIM connector base URL:

- Haz clic en 'Save'.

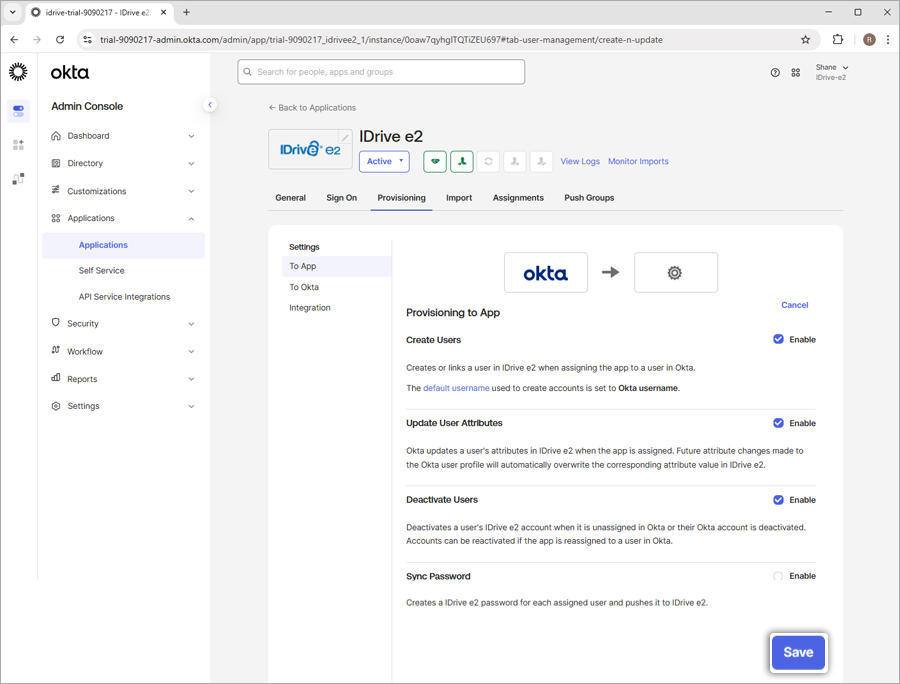

- En la pestaña 'To App', haz clic en 'Edit' junto a la opción 'Provisioning to App'.

- Haz clic en 'Enable' para habilitar las siguientes opciones:

- Crear usuarios

- Actualizar atributos de usuario

- Desactivar usuarios

- Haz clic en 'Save'.

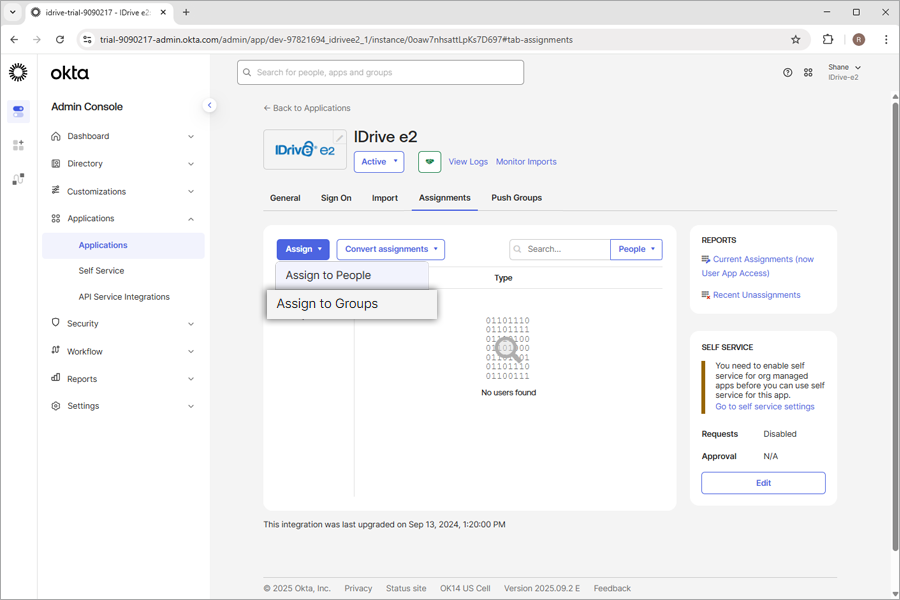

Asignar usuarios

Para comenzar el aprovisionamiento, el administrador debe asignar usuarios/grupos a la aplicación y agregar grupos.

Para asignar usuarios,

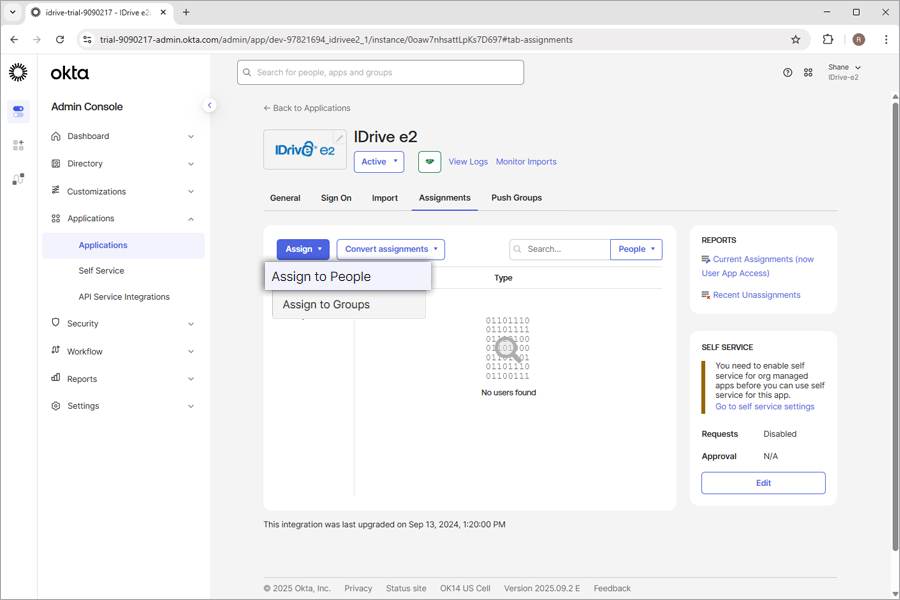

- Abre la nueva aplicación en la consola de Okta.

- Ve a 'Assignments', haz clic en 'Assign' y selecciona 'Assign to People' o 'Assign to Groups' para aprovisionar usuarios o usuarios en el grupo, respectivamente.

Esto aprovisionará usuarios y usuarios en el grupo.

Nota: Si deseas agregar nuevos usuarios, ve a 'Directory' > 'People' y haz clic en 'add person'.