Single Sign-On mit Okta

IDrive® e2-Benutzer können auf ihre Konten mit Single Sign-On zugreifen. Administratoren können einen SAML 2.0 Identitätsanbieter (IdP) auswählen, um sich bei IDrive® e2 anzumelden, ohne sich ein zusätzliches Passwort merken zu müssen.

Um Single Sign-On mit Okta einzurichten, muss der Administrator:

- Eine App in der Okta-Konsole erstellen

- Benutzer zuweisen

- IDrive® e2-Konto für Single Sign-On konfigurieren

App in der Okta-Konsole erstellen

Erstellen Sie eine App in der Okta-Konsole und verwenden Sie diese als Identitätsanbieter für Single Sign-On.

So erstellen Sie die App:

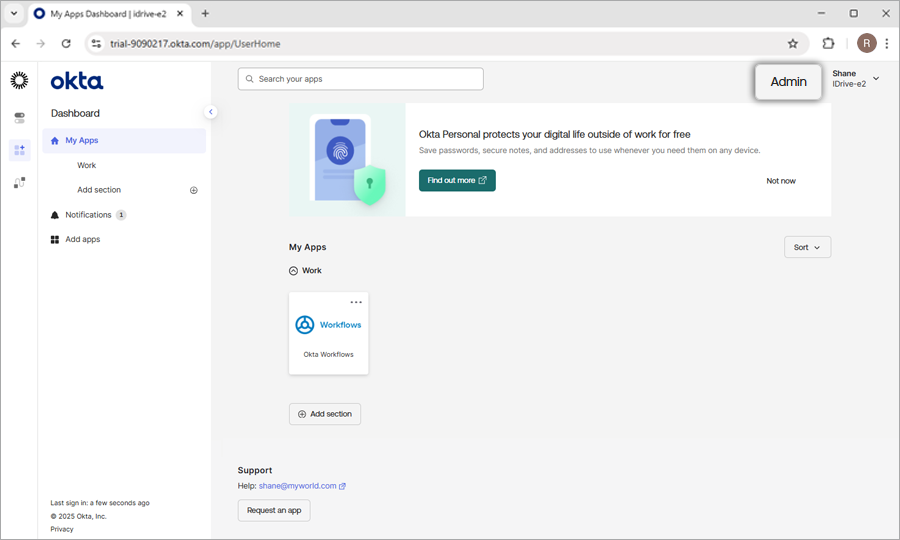

- Melden Sie sich mit Ihren Okta-Zugangsdaten in der Okta-Konsole an.

- Klicken Sie auf „Admin“, um zur Administrationskonsole zu gelangen.

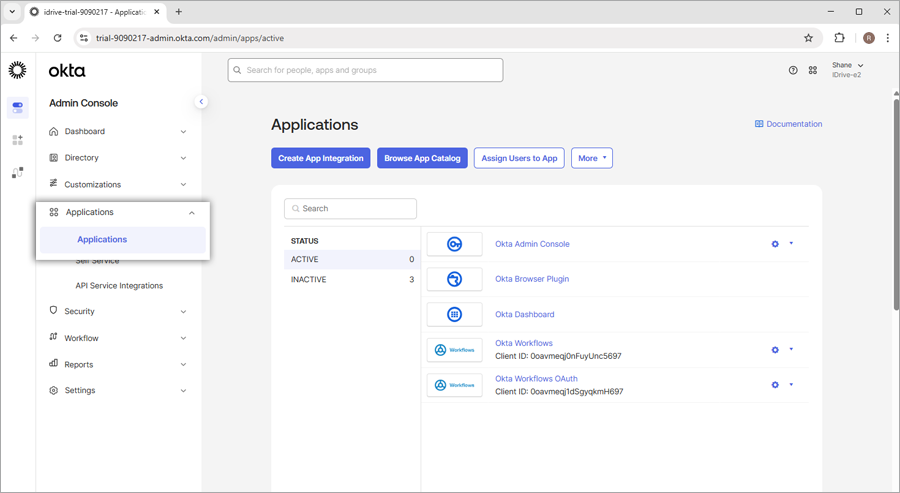

- Gehen Sie zu „Dashboard“ > „Anwendungen“ > „Anwendungen“.

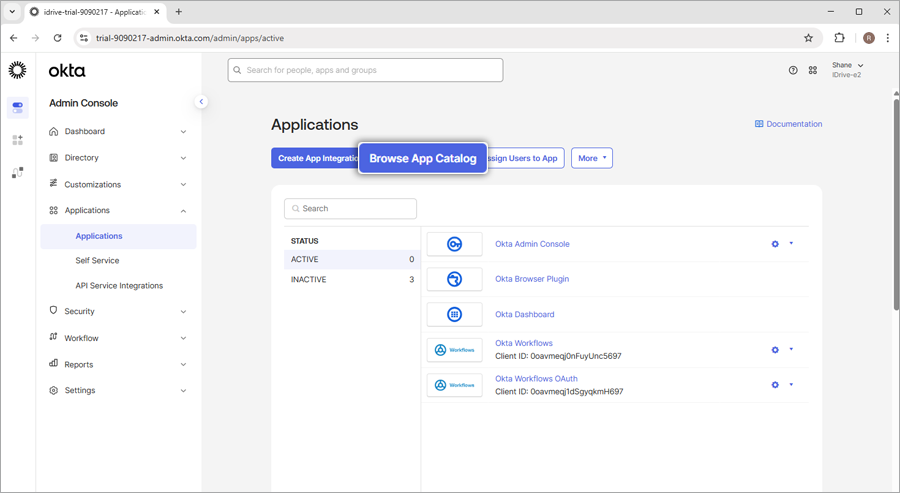

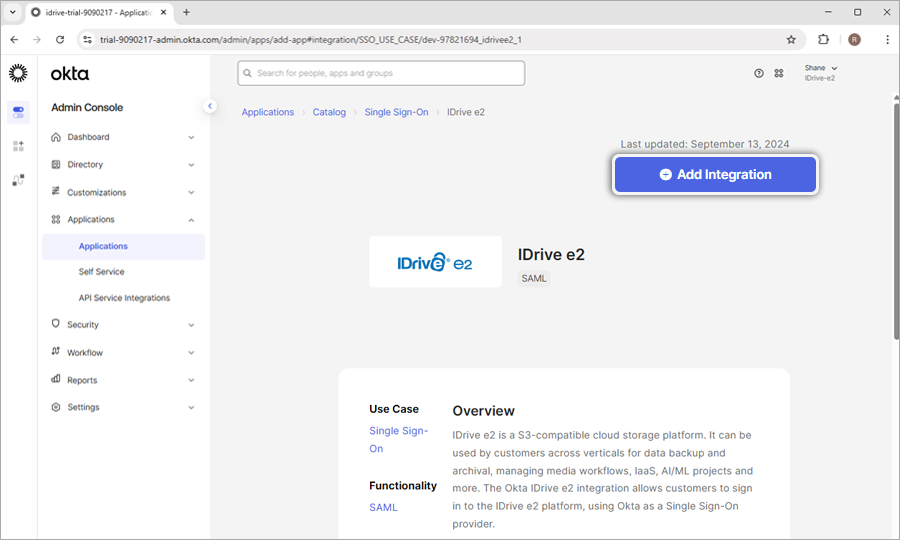

- Klicken Sie auf „App-Katalog durchsuchen“.

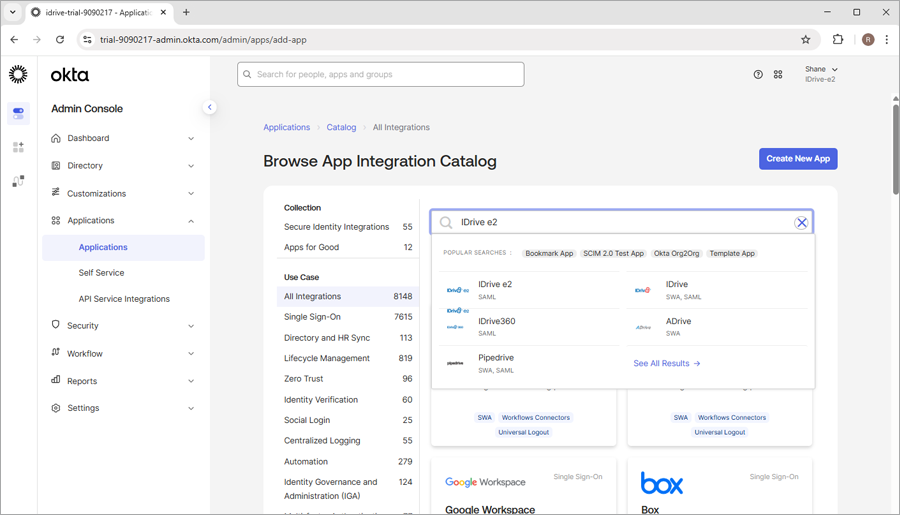

- Geben Sie IDrive® e2 in die Suchleiste ein.

- Klicken Sie auf „Integration hinzufügen“.

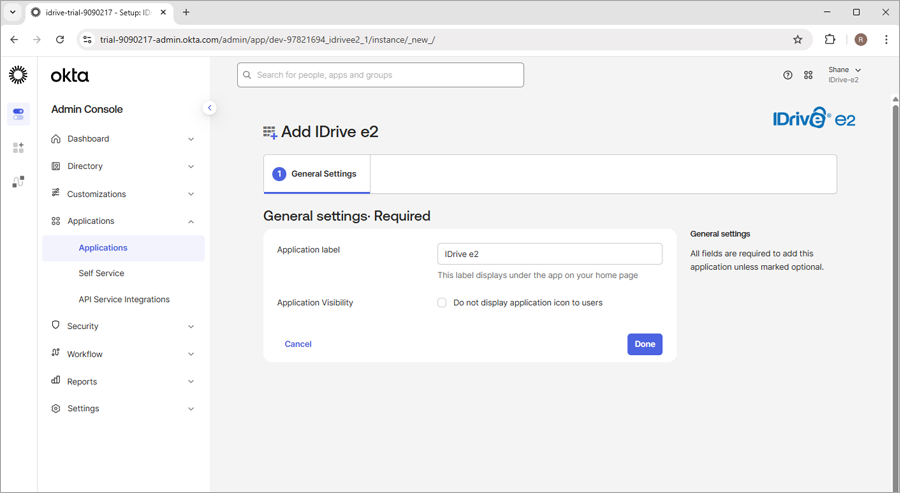

- Gehen Sie zu „Allgemeine Einstellungen“ und klicken Sie auf „Weiter“.

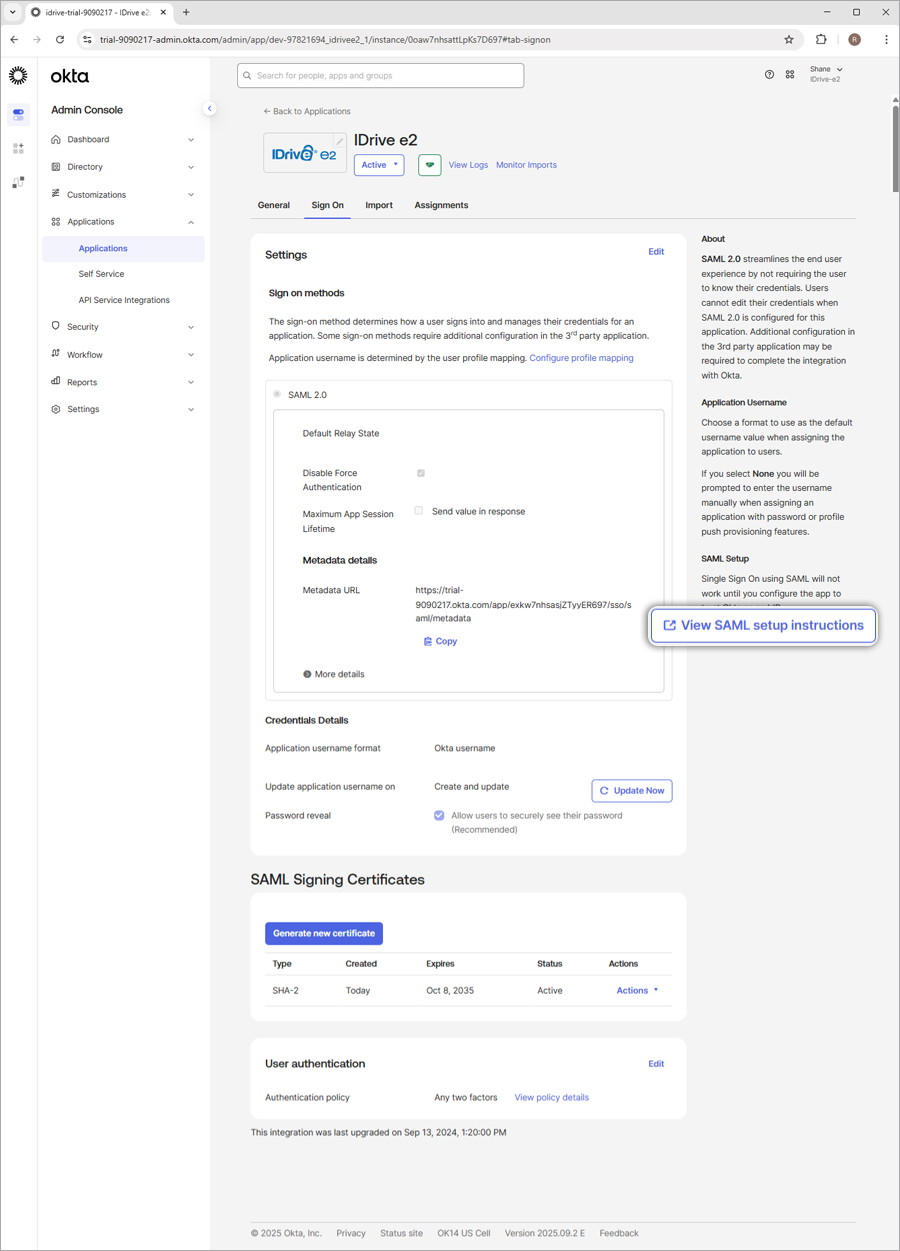

- Gehen Sie zu den „Sign-On“-Optionen, wählen Sie SAML 2.0 und klicken Sie auf „Setup-Anweisungen anzeigen“. Sie werden zu einer Webseite weitergeleitet, auf der Sie die SAML 2.0 Single Sign-On Login-URL, Issuer-URL und das X.509-Zertifikat finden. Kopieren Sie diese und fügen Sie sie in den IDrive® e2 SSO-Einstellungen ein.

Benutzer zuweisen

Um Single Sign-On für Benutzerkonten zu aktivieren, muss der Administrator Benutzer der neuen App in der Okta-Konsole zuweisen.

So weisen Sie Benutzer zu:

- Starten Sie die neue App in der Okta-Konsole.

- Klicken Sie auf „Zuweisen“.

IDrive® e2-Konto für Single Sign-On konfigurieren

Der Administrator muss die erhaltenen SAML 2.0-URLs und das Zertifikat in der Single Sign-On-Anwendung der IDrive® e2-Weboberfläche angeben.

So konfigurieren Sie Single Sign-On:

- Melden Sie sich über den Webbrowser bei IDrive® e2 an.

- Gehen Sie zu „Dashboard“ > „Einstellungen“ > „Single Sign-On (SSO)“.

- Geben Sie einen Namen für Ihr Single Sign-On-Profil ein.

- Geben Sie die Issuer-URL und den SSO-Endpunkt ein.

- Laden Sie das X.509-Zertifikat hoch, das Sie von Ihrem IdP erhalten haben.

Hinweis: Das X.509-Zertifikat darf nur im Format .pem, .txt, .cer oder .cert vorliegen. - Klicken Sie auf „Single Sign-On konfigurieren“.

Sie erhalten eine Bestätigungs-E-Mail, sobald Single Sign-On für Ihr Konto aktiviert wurde.

Single Sign-On Bereitstellungseinrichtung – Okta (SCIM)

Administratoren von IDrive® e2 können jetzt die Bereitstellung für ihre Benutzer und Gruppen vom Identitätsanbieter einrichten. IDrive® e2 unterstützt die SCIM (System for Cross-domain Identity Management) Bereitstellungsmethode zu diesem Zweck.

Um die Single Sign-On-Bereitstellung mit Okta einzurichten, muss der Administrator:

- SCIM-Bereitstellungstoken mit IDrive® e2-Konto generieren

- SCIM-Bereitstellung konfigurieren

- Benutzer/Gruppen zuweisen

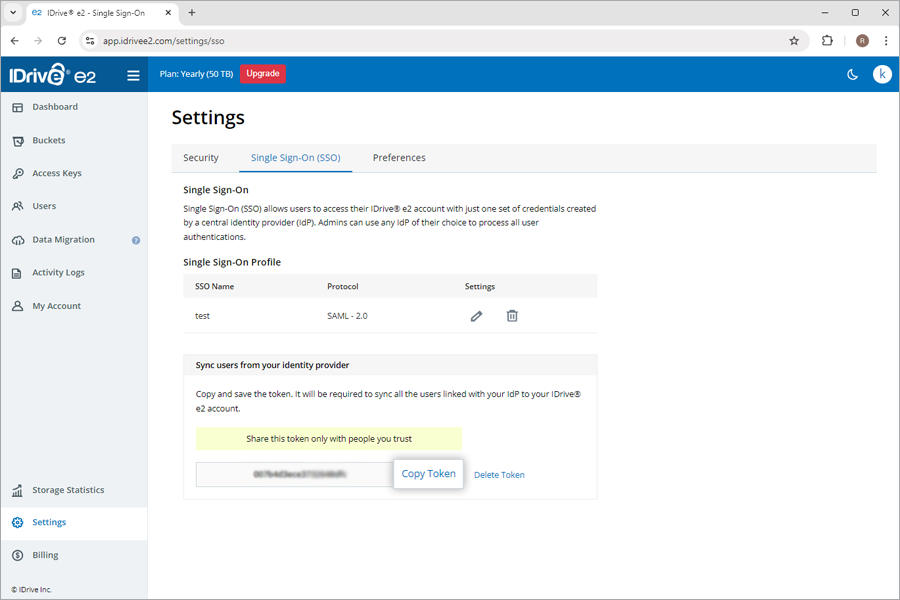

SCIM-Bereitstellungstoken mit IDrive® e2-Konto generieren

Der Administrator muss das SCIM-Bereitstellungstoken generieren und verwenden, um alle mit ihrem IdP verknüpften Benutzer mit dem IDrive® e2-Konto zu synchronisieren.

So generieren Sie ein Token:

- Melden Sie sich über den Webbrowser bei IDrive® e2 an.

- Gehen Sie zu „Dashboard“ > „Einstellungen“ > „Single Sign-On (SSO)“.

- Klicken Sie im Single Sign-On-Bereich auf die Schaltfläche „Token generieren“ unter „Benutzer vom Identitätsanbieter synchronisieren“, um ein Token zu generieren.

- Klicken Sie auf die Schaltfläche „Token kopieren“, um das Token zu kopieren und für die spätere Verwendung zu speichern.

Das Token wird benötigt, um alle mit Ihrem IdP verknüpften Benutzer mit Ihrem IDrive® e2-Konto zu synchronisieren.

- Konfigurieren Sie die folgende SCIM-Benutzerbereitstellungs-URL in Ihrem IdP:

https://api.idrivee2.com/api/sso/user_provisioning

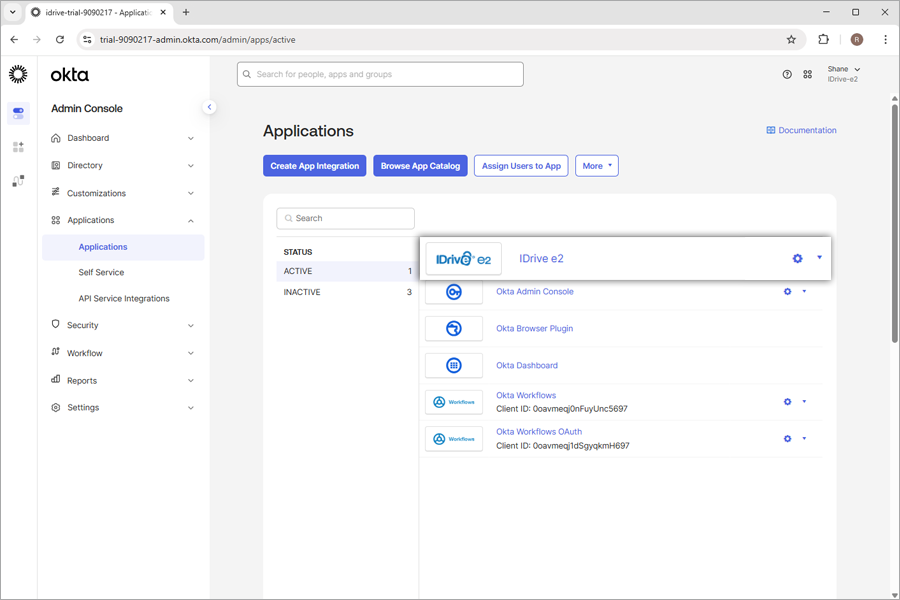

SCIM-Bereitstellung konfigurieren

Sobald die App erstellt ist, kann der Administrator das Konto für die SCIM-Bereitstellung konfigurieren.

So konfigurieren Sie die SCIM-Bereitstellung:

- Melden Sie sich mit Ihren Okta-Zugangsdaten in der Okta-Konsole an.

- Klicken Sie in den „Anwendungen“ auf die neu erstellte App.

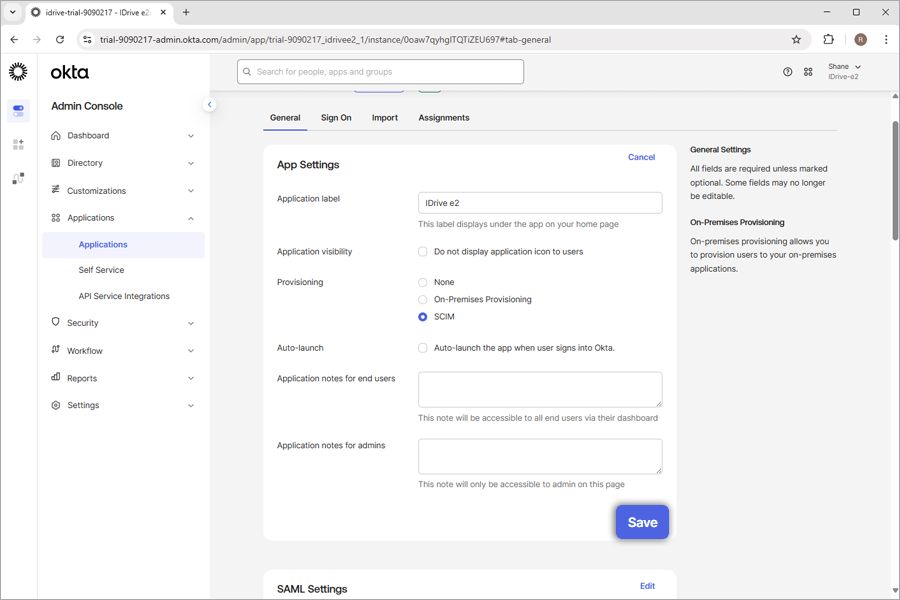

- Gehen Sie zu „Allgemein“, klicken Sie auf „Bearbeiten“ bei den „App-Einstellungen“ und wählen Sie „SCIM“. Klicken Sie auf „Speichern“.

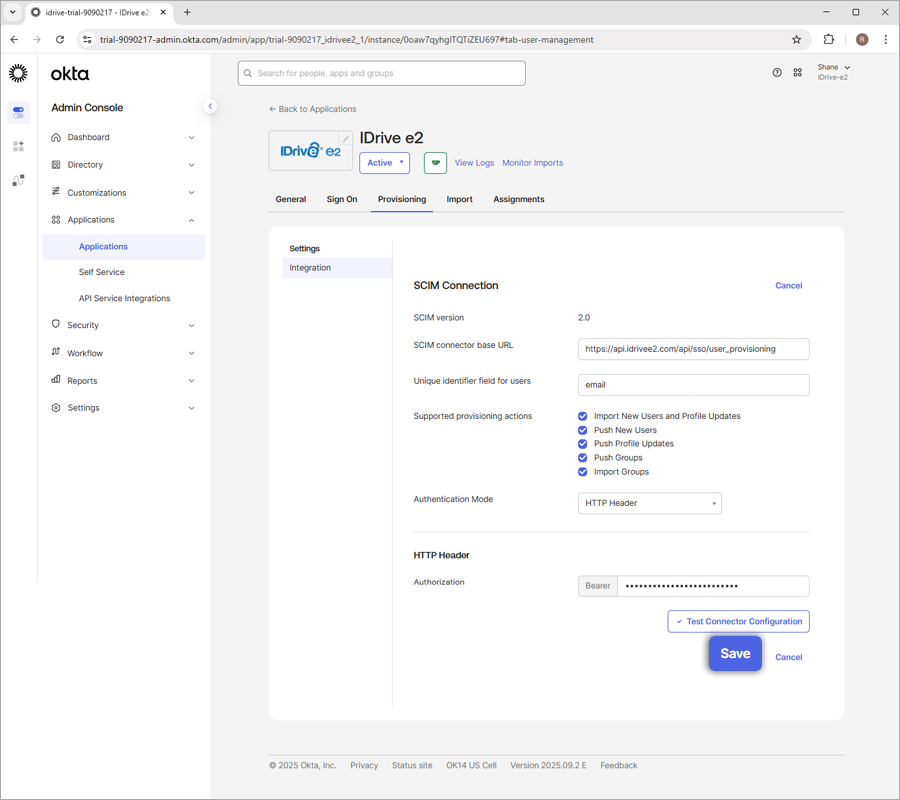

- Gehen Sie zu „Bereitstellung“, klicken Sie auf „Bearbeiten“ bei der „SCIM-Verbindung“ und nehmen Sie die folgenden Änderungen vor:

- SCIM-Connector-Basis-URL:

https://api.idrivee2.com/api/sso/user_provisioning - Eindeutiges Identifikationsfeld für Benutzer: E-Mail

- Unterstützte Bereitstellungsaktionen: Klicken Sie und aktivieren Sie die folgenden Optionen:

- Neue Benutzer übertragen

- Profilaktualisierungen übertragen

- Gruppen übertragen

- Authentifizierungsmodus: HTTP-Header

- Autorisierung: Geben Sie das SCIM-Bereitstellungstoken ein, das Sie in Ihrem IDrive® e2-Konto generiert haben

- SCIM-Connector-Basis-URL:

- Klicken Sie auf „Speichern“.

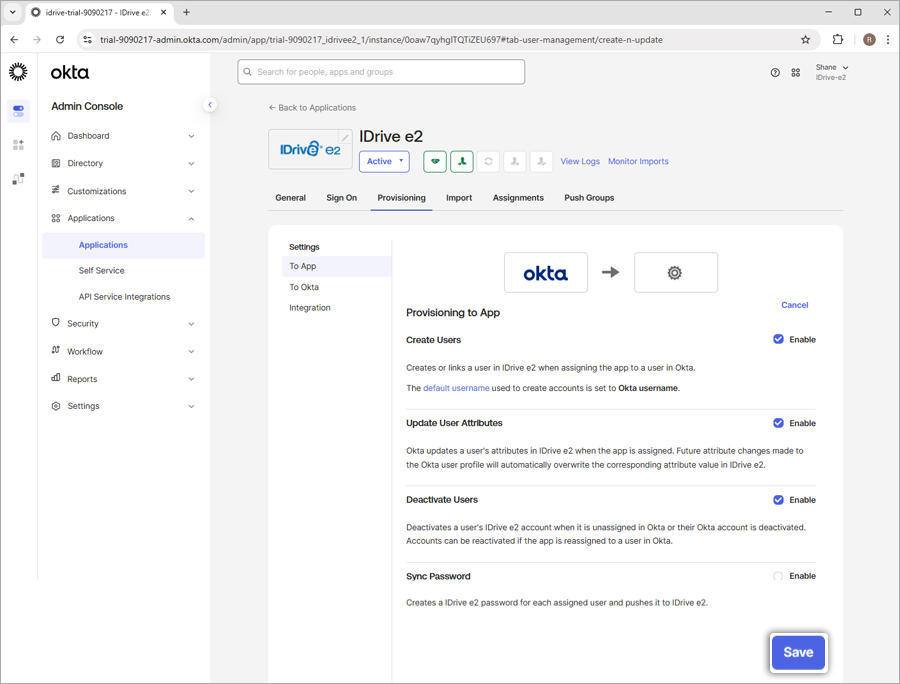

- Klicken Sie unter dem Tab „Zur App“ auf „Bearbeiten“ bei der Option „Bereitstellung zur App“.

- Klicken Sie auf „Aktivieren“, um die folgenden Optionen zu aktivieren:

- Benutzer erstellen

- Benutzerattribute aktualisieren

- Benutzer deaktivieren

- Klicken Sie auf „Speichern“.

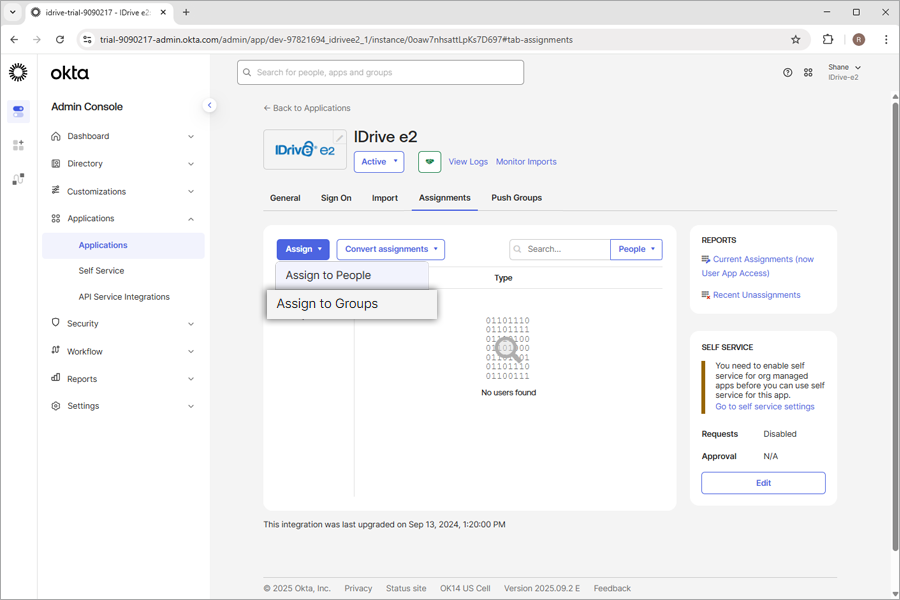

Benutzer zuweisen

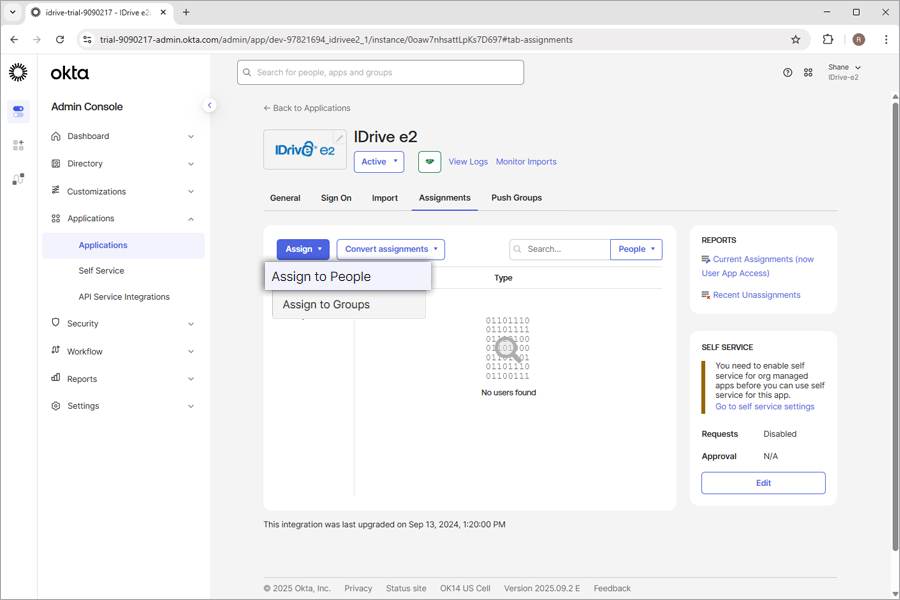

Um die Bereitstellung zu starten, muss ein Administrator Benutzer/Gruppen der Anwendung zuweisen und Gruppen übertragen.

So weisen Sie Benutzer zu:

- Starten Sie die neue App in der Okta-Konsole.

- Gehen Sie zu „Zuweisungen“, klicken Sie auf „Zuweisen“ und wählen Sie „Personen zuweisen“ oder „Gruppen zuweisen“, um Benutzer oder Benutzer in der Gruppe bereitzustellen.

Dadurch werden Benutzer und Benutzer in der Gruppe bereitgestellt.

Hinweis: Wenn Sie neue Benutzer hinzufügen möchten, gehen Sie zu „Verzeichnis“ > „Personen“ und klicken Sie auf „Person hinzufügen“.